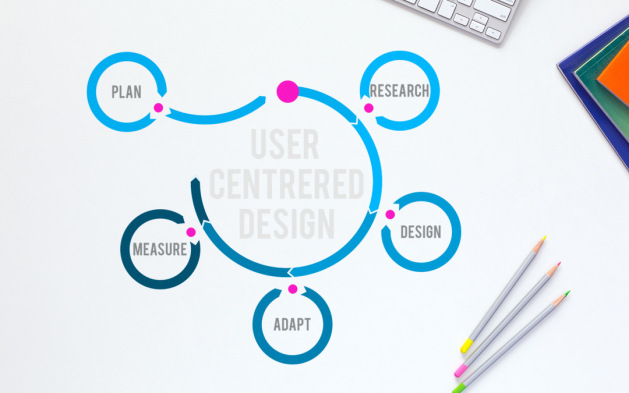

La fábula del diseñador centrado en el usuario fue escrita por David Travis y relata la historia de un joven que está buscando un diseñador efectivo. Sin embargo, no logra encontrar a la persona indicada. Después de un tiempo, se encuentra a un diseñador centrado en el usuario, que le comenta que existen 3 secretos …

Author Archives: rperezdom

Presentación Carlos Zozaya

En la plática con Carlos Zozaya, director en Técnica Administrativa de Grupo BAL, aprendimos mucho sobre su carrera de trabajo, cómo trabajó en el ITAM y abrió nuevas oportunidades de carreras, su traslado a trabajar en Palacio de Hierro y en GNP. De la discusión que surgió en el salón, le hicimos preguntas con respecto …

La historia de Napster

Uno de las mayores polémicas en la historia, el surgimiento de Napster en el año de 1999 provocó una crisis para la industria de la música que no se había visto anteriormente. Napster era una aplicación que permitía descargar cualquier canción MP3 y almacenarla en cualquier computadora. Esto fue un ataque a las compañías de …

Economía clandestina

En el tema de seguridad, uno de los temas de discusión que más polémica causa es el de la dark web. Después de una investigación, nos enteramos que para acceder a la dark web, era necesario descargar un navegador Open Source llamado Tor. Este navegador permite al usuario ocultar su ubicación por medio de varias …

IT Manager’s handbook. – Security and compliance

Uno de los ámbitos que más han generado debate con el surgimiento de la tecnología, es el de su relación con la seguridad. Para poder disminuir los riesgos que surgen con la adopción de tecnologías en cualquier empresa, el departamento de Tecnologías de la Información tiene que tener varias precauciones. Deben de tener varias regulaciones …

Sigue leyendo «IT Manager’s handbook. – Security and compliance»

Estado de seguridad de las empresas

Para el tema de seguridad, leímos un artículo de riesgos de empresas en el cuál nos enteramos de varías estadísticas impresionantes. La que más discusión generó en el salón de clases fue que los antiguos empleados son los más probables de robar la información de la empresa, por encima de un hacker. Sin embargo, otras …

Captura de paquetes con Wireshark

Para el tema de paquetes y distribución de la información, descargamos la aplicación Wireshark, la cual es una aplicación que permite capturar paquetes y analizar su origen. En mi caso, yo pude capturar 81 paquetes en 21 segundos, pero varios de mis compañeros lograron capturar miles de paquetes. Es interesante observar de dónde salen los …

Presentación Uciel Fragoso

La primera presentación del año fue de parte de Uciel Fragoso, director de Redes y Telecomunicaciones del ITAM. En su plática, nos comentó el trabajo que hacía como director de comunicaciones, cómo tuvieron que ir actualizando las redes del ITAM con los avances tecnológicos y hasta los ataques que hubieron a las páginas de la …

30 años de tecnologías de la información

Al observar todos los cambios que han proporcionado los avances tecnológicos, podemos lograr una mejor concepción de nuestra sociedad. En su artículo, John C. Dvorak hace una línea del tiempo de los avances tecnológicos de los últimos 30 años, y cómo han ido cambiando a la sociedad. De estos avances, los más revolucionarios fueron la …

Como debemos rehacer el Internet

Uno de los temas que no se discute lo suficiente es el lado malo de las redes sociales. Aunque nos ayudan a conectarnos y a estar al pendiente de muchas noticias y eventos, han terminado por modificar nuestros patrones de consumo como usuarios de dichas plataformas. Debido a que son aplicaciones gratuitas, la publicidad se …